Lockbit: investigación de huellas digitales y seguridad operacional

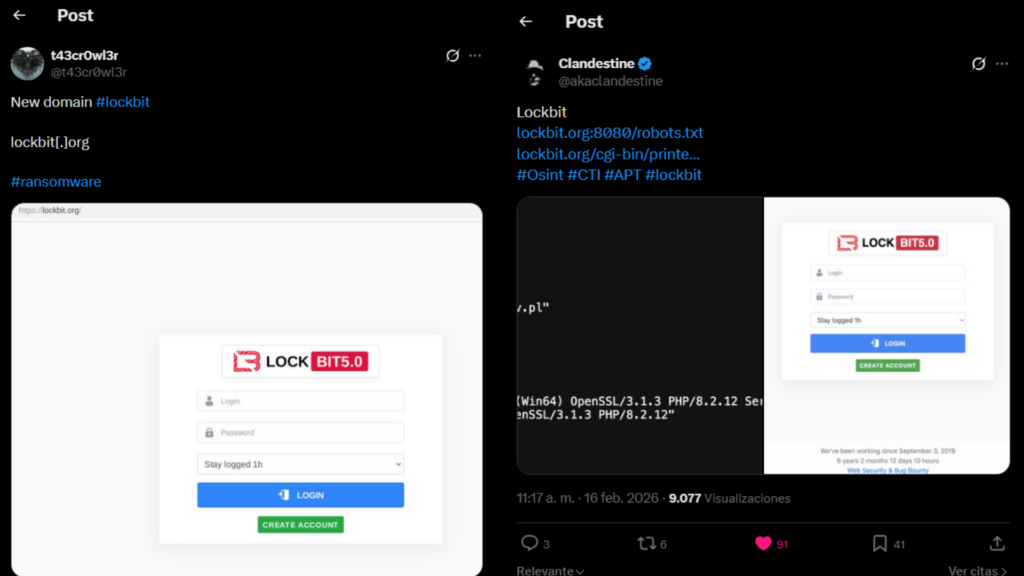

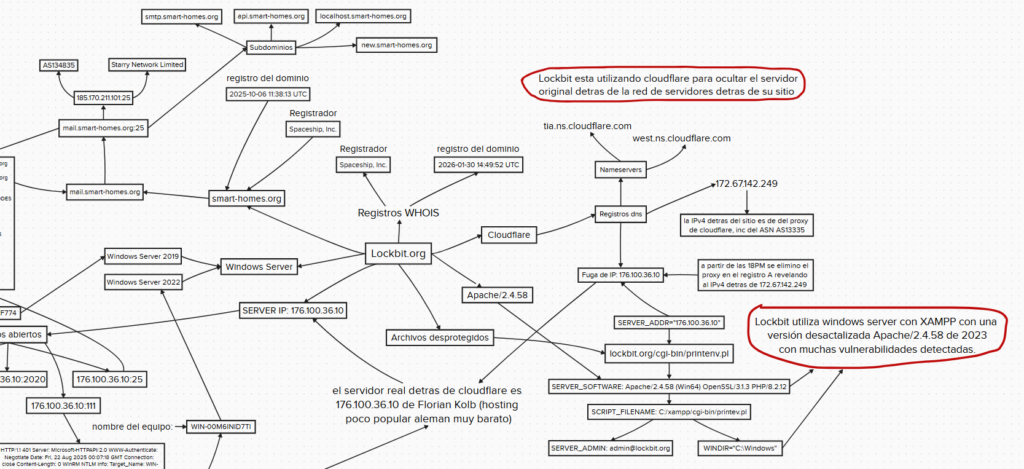

Hace poco usuarios han descubierto un nuevo dominio que afirman que es de LockBit, anteriormente afirman que usaban el dominio karma0[.]xyz y ahora lockbit[.].org como una forma de trasparencia publica para no solo estar en la dark web. ami me llamo la atención que utilicen cloudflare antes y ahora tambien siendo que pasar de tor a cloudflare en un .org debe ser un tiro en el pie en seguridad

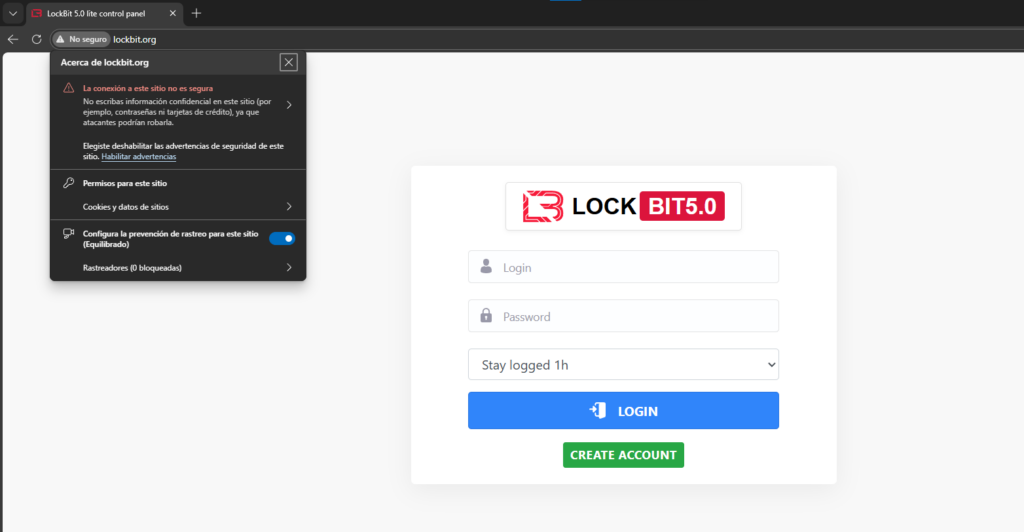

lo primero que llama la atención es la seguridad operacional en el trafico del sitio. lo primero es que no tiene un SSL valido instalado lo que hace que todo el trafico esta vulnerable de ataque de intermediario (MITM) ya sea alguien leyendo el trafico en la misma red del visitante o el trafico enviado al servidor proxy de cloudflare, todas las credenciales puestas ahi pueden ser capturadas por los servidores de cloudflare

el problema en seguridad operacional de un actor de amenazas como este es que todo el trafico puede ser leído por cloudflare que utiliza en su mayoría servidores de USA y con sede ahi, cualquier autoridad puede solicitar ver quien inicia sesión, quien crea una cuenta y lo que sea que se solicite a la web.

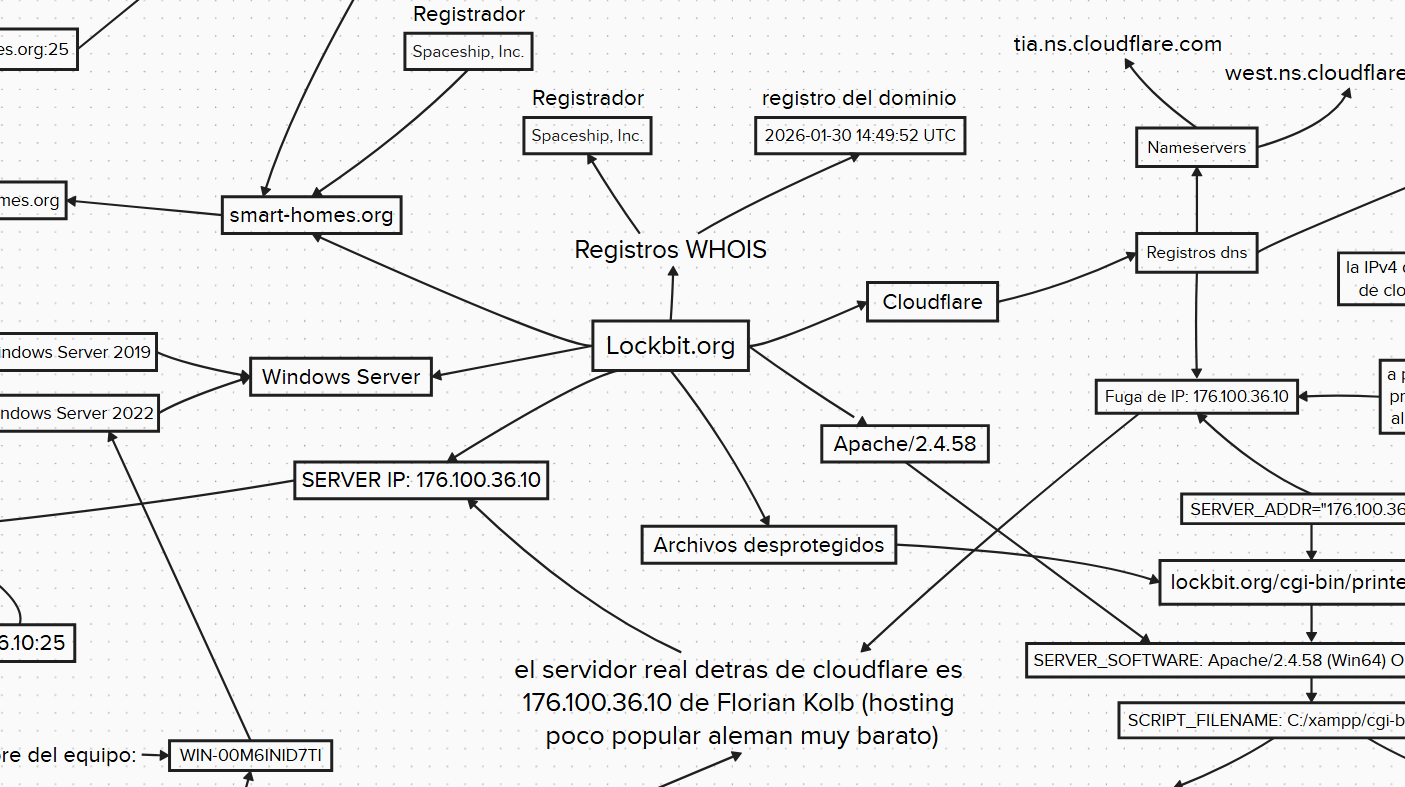

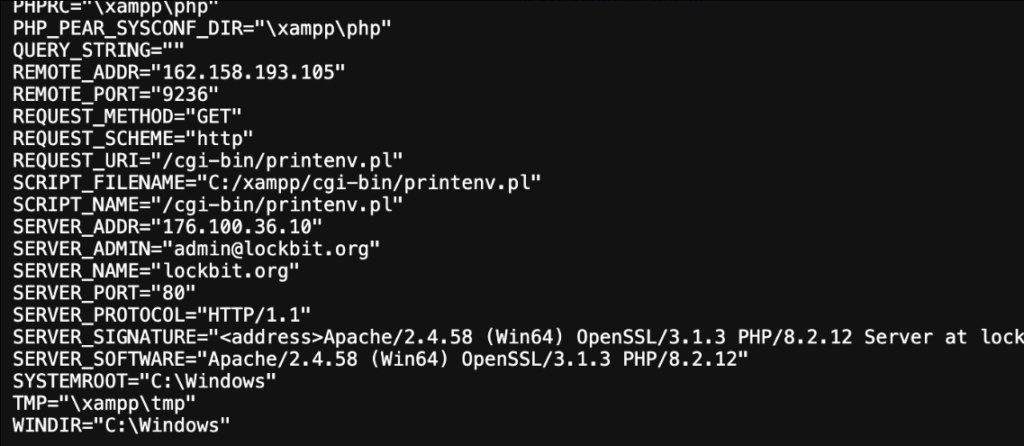

el usuario @akaclandestine expuso la ruta /cgi-bin/printenv.pl ya que no estaba protegida, en este archivo que despues fue eliminado por el administrado de la web lo que se expuso fue la IP detrás del proxy dns, que utilizan windows server, XAMPP, PHP y OpenSSL. lo que mas me llamo la atención es que utilizan una versión de apache antigua de 2023 con múltiples vulnerabilidades detectadas :/

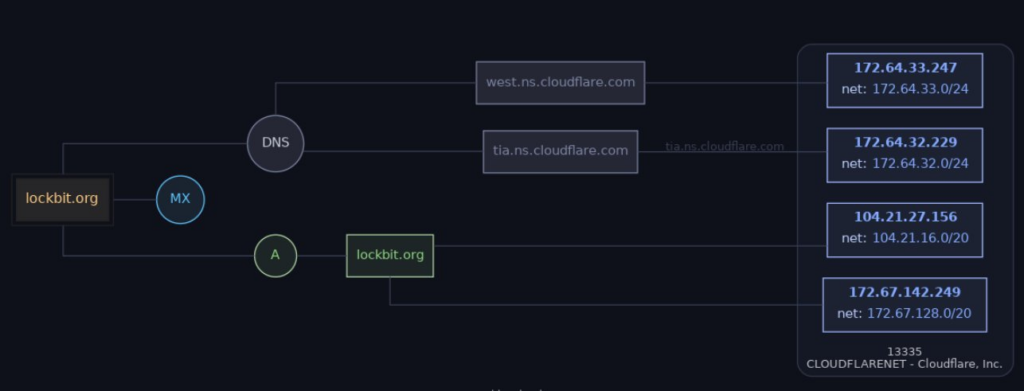

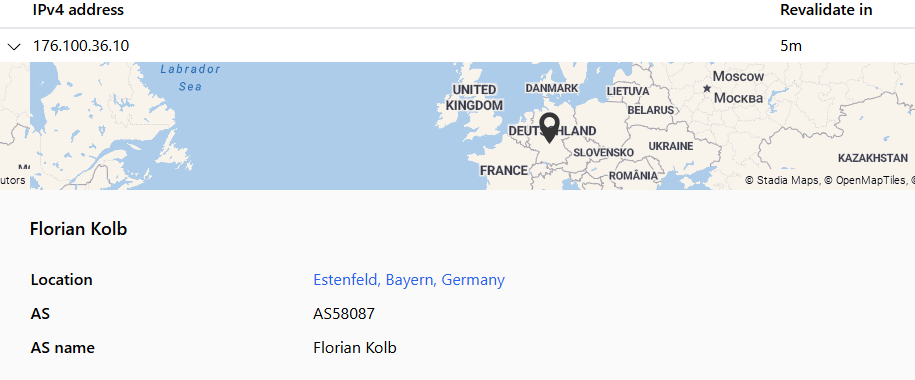

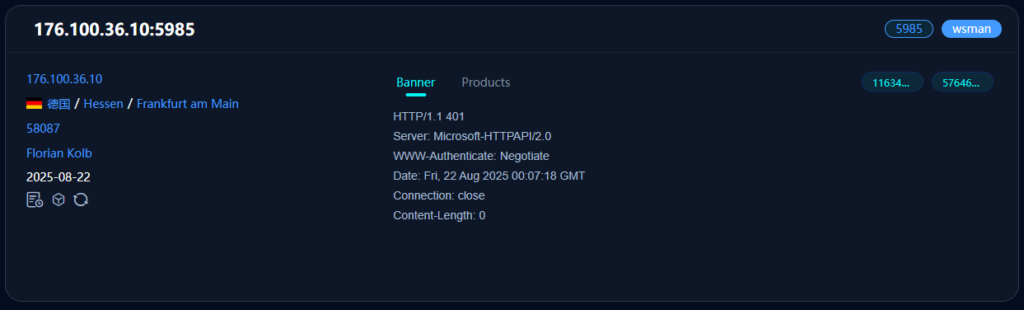

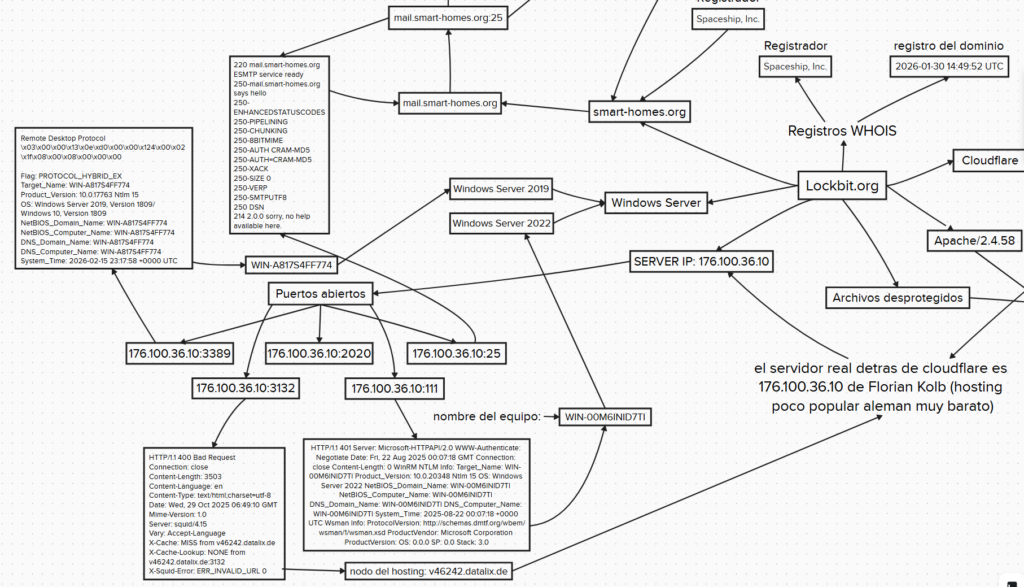

entre las 18 de la tarde del 16 de febrero me vuelvo a fijar en los registros dns y en el A que es donde se apunta la direccion IP de un dominio a un servidor se desactivo el proxy via cloudflare lo que expuso la IP real del servidor que es 176.100.36.10 siendo la misma que la que estaba en printenv.pl

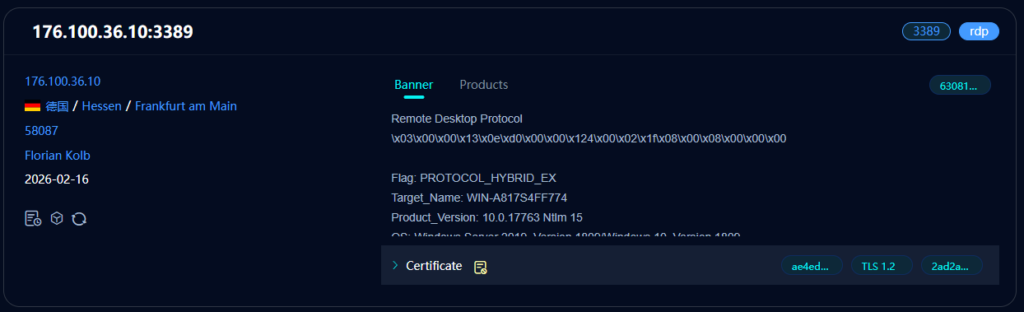

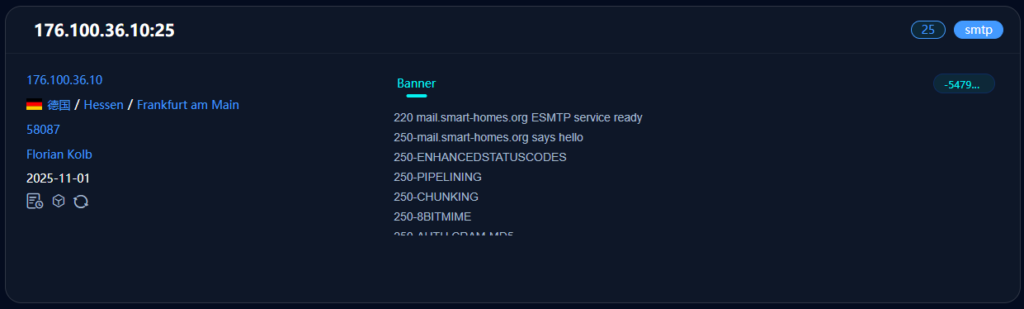

investigando el historial de escaneos de puertos abiertos de esa IP, note que el servidor lleva funcionando desde al menos la mitad de 2025 y es una RDP con windows server como se mencionaba en el archivo mal configurado. a finales de 2025 estaba conectado por SMPT a mail.smart-homes.org que esta registrado en el mismo registrador (Spaceship, Inc.) que lockbit.org pero actualmente con otra IP

investigando el contenido de las respuestas del servidor en los puertos abiertos, se que el admin se instalo 2 RDPs en diferentes momentos. primero en agosto de 2025 tenia windows server 2022 bajo el usuario WIN-00M6INID7TI y en febrero de 2026 (ahora) tiene un windows server 2016 bajo el usuario WIN-A817S4FF774, tambien que utilizaba los nodos v46242.detalix.de que son de Florian Kolb hosting

Seguiría investigando pero ya involucra otras cosas que no quiero hacer. esto lo investigue para ver como funcionaba la red de lockbit y sinceramente me parece una vergüenza, casi todo expuesto y con versiones desactualizadas alojado en un servidor alemán con precios muy baratos. Lockbit ya a sido famoso por ser hackeados repetidas veces y por la filtración de chats con la victimas de ransom asi que no sorprende.

Lista de errores de ciberseguridad y seguridad operacional:

Cloudflare: esto no tendria que ser un problema si no fuera porque son actores de amenaza incluidos la mayoria de los que inician sesion en lockbit sin mencionar la falta de SSL que hace que todos estén en HTTP y todo el trafico vaya sin cifrar a los servidores proxy de cloudflare haciendo trasparente el trafico

Windows server: utilizar una rdp con puertos expuestos que revelan informacion y que pueden servir como una entrada por un atacante sin mencionar la version antigua de apache hace muy vulnerable ese servidor, tambien algo mas personal pero igual lo dire es que me parece que utilizar WS para alojar un sitio web envés de una simple vps con linux me parece hacer el trabajo mas complicado de lo que es

otros: tener archivos desprotegidos que dan información de un servidor del que se supone que se quiere ocultar es de otra galaxia directamente y que tengan versiones desactualizadas o mal configuradas de servicios que utiliza el servidor es como crear una puerta y un cartel de bienvenida para ser hackeado